Хакери розсилають листи про нібито військовополонених з шпигунськими програмами

Хакери розсилають листи про нібито військовополонених з шпигунськими програмами

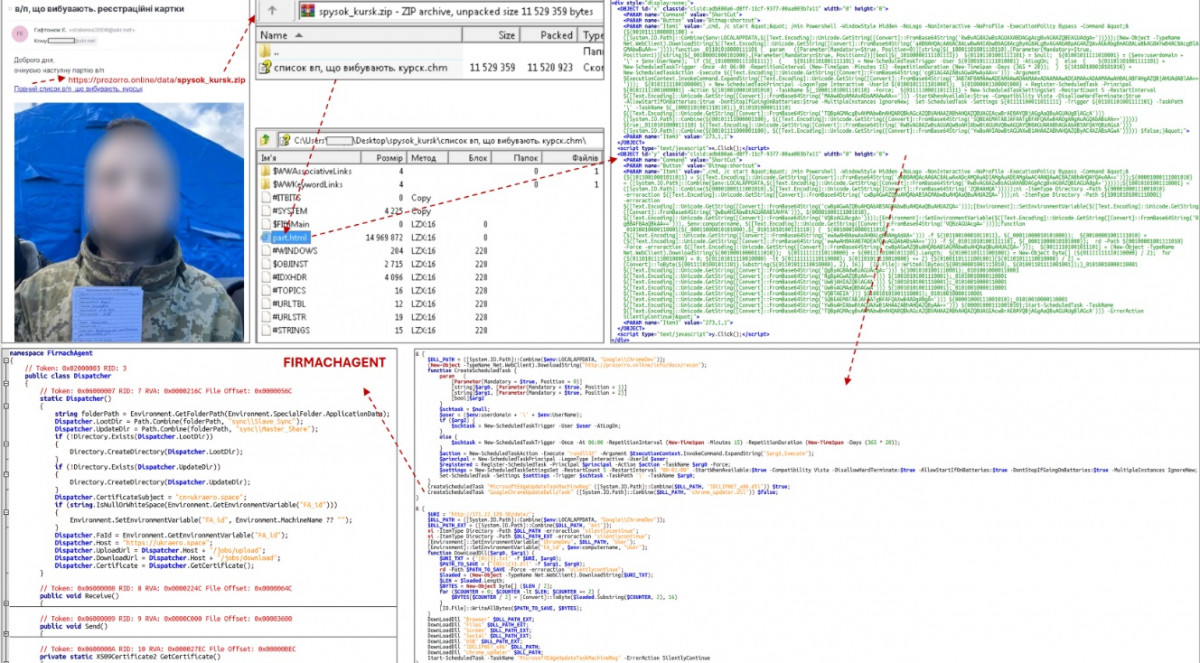

Урядова команда реагування CERT-UA зафіксувала кібератаки за допомогою електронних листів, що містять фотографії із зображеннями нібито військовополонених з Курського напрямку та посилання для завантаження архіву. Про це повідомили в Держспецзв’язку.

Відомо, що за цю атаку відповідальне угруповання UAC-0020 (Vermin), пов’язане з окупаційними силовими відомствами Луганська.

Зазначено, що відкриття файлу з архіву spysok_kursk.zip, що надходить у згаданій розсилці, призведе до завантаження на комп’ютер шпигунської програми Spectr, а також нової програми Firmachagent для вивантаження викрадених даних на сервер дистанційного керування.

Фахівці CERT-UA порадили системним адміністраторам обмежити права облікових записів користувачів шляхом видалення їх із груп Administrators / «Адміністратори». Загалом це дасть змогу скоротити поверхню атаки.

Також, щоб уберегтися від кіберзагрози, необхідно застосувати відповідні політики (SRP/AppLocker) для унеможливлення запуску користувачами файлів з розширенням .chm та powershell.exe.

Нагадаємо, 12 липня урядова команда реагування CERT-UA зафіксувала масове розповсюдження електронних листів зі шкідливим програмним забезпеченням, які надсилали нібито від імені СБУ. Листи містили посилання для завантаження файлу з назвою «Документи.zip», насправді ж перехід за посиланням ініціював завантаження MSI-файлу, відкриття якого призводило до запуску шкідливої програми. За місяць виявили понад сто уражених нею комп’ютерів.

Фото: умовне / Getty Images