Як за допомогою програми VeraCrypt приховати файли на комп’ютері

Як за допомогою програми VeraCrypt приховати файли на комп’ютері

Воркшоп, присвячений роботі з VeraCrypt, організувала Лабораторія цифрової безпеки за підтримки Internews Network. Організатори воркшопу вказують, що за допомогою цього інструменту можна приховати чутливі файли на комп’ютері при неглибокому огляді на блокпостах, кордонах тощо.

Як пояснив під час воркшопу тренер Микола Костинян, подібний функціонал потрібен далеко не всім і такі програми часто встановлюються з інтересу. Окрім того, в більшості випадків простіше зашифрувати інформацію на флешці, наприклад, замість ховати її в контейнер за допомогою VeraCrypt.

Тим не менше, давайте розберемось, як VeraCrypt працює і що вона вміє:

- створювати зашифровані контейнери для шифрування інформації;

- створювати приховані контейнери всередині інших контейнерів;

- робити шифрування окремого диску на пристрої.

Перш за все програму потрібно встановити на комп’ютер. Під час установки вас автоматично скерують на сторінку з інструкціями для початківців. Інструкція англомовна і з великою кількістю скриншотів, тож якщо знання мови не проблема, то вона одразу врятує вас від великої кількості клопотів. Саму програму можна перекласти українською мовою в меню «Налаштування»→«Мова».

Створюємо звичайний контейнер

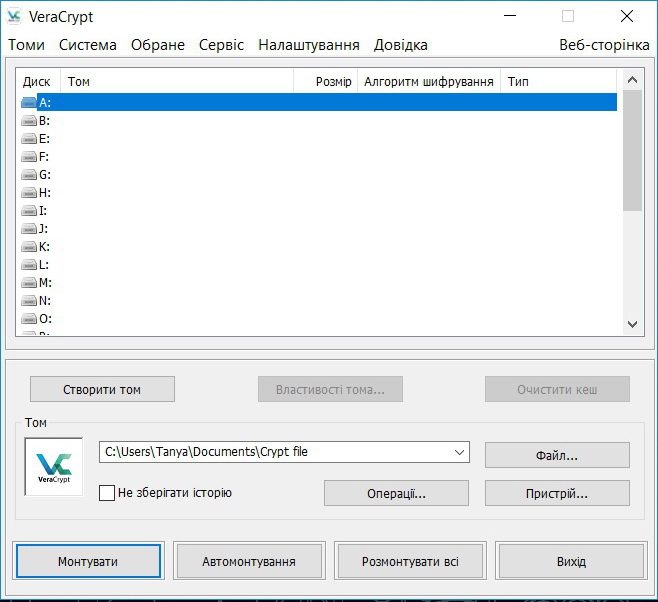

Основне меню VeraCrypt.

Почати потрібно зі створення самого зашифрованого контейнера. Він збережеться на вашому комп’ютері у вигляді окремого файлу. Для цього потрібно натиснути кнопку «Створити том», обрати для нього тип (стандартний чи прихований), назву та місце, де він збережеться. Файл-контейнер можна буде потім перемістити чи копіювати. Простіше кажучи, цей контейнер — схованка, в якій можна зберігати свою важливу інформацію.

Під час створення тому також потрібно буде вказати його розмір. Приміром, якщо я захочу приховати в контейнер свою колекцію звітів та досліджень про фейкові новини, яка займає 500 MB, то саме такого розміру контейнер мені й потрібно створити.

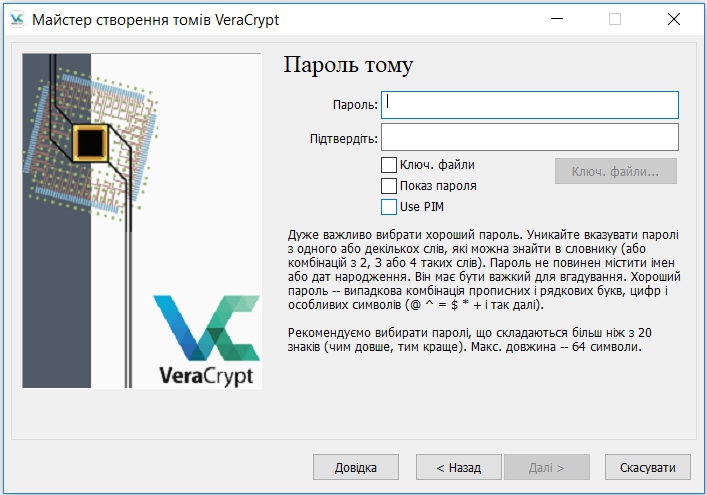

VeraCrypt попросить вас створити пароль для контейнера. Одразу під полями, в яких треба ввести та підтвердити пароль, є й підказка про те, як вигадати максимально надійний пароль. Важливо його не забути, інакше доступ до контейнера отримати буде неможливо.

Отже, після того, як том було створено, потрібно його змонтувати, аби можна було почати з ним роботу. Для цього в основному меню програми виберіть будь-який із запропонованих у ньому дисків (там є диски від A до Z, тож вибір досить великий) і після цього тисніть кнопку «Файл...». У меню, яке випаде, потрібно обрати той самий файл-том, створений перед цим. Тепер потрібно том змонтувати (кнопка «Монтувати»). Система попросить ввести пароль, який ви створили для цього тому. Немає пароля — немає доступу, тут усе просто.

Після того, як том змонтований, у нього можна додавати файли, копіювати, видаляти їх. У «Провіднику» він відображається як іще один локальний диск. Якщо контейнер розмонтований, то на жорсткому диску він виглядає як пошкоджений файл без визначеного типу розширення. Людина, яка не є експертом у кібербезпеці, навряд чи здогадається, що це за файл. Особливо, якщо перед проходженням контролю на блокпості чи кордоні ви видалите програму VeraCrypt зі свого комп’ютера.

Створюємо прихований контейнер

Отже, як створити звичайний контейнер, уже зрозуміло. Тепер усередині нього можна створити ще один — прихований. Виявити його майже неможливо. Як це працює? За допомогою VeraCrypt створюємо спершу звичайний контейнер, назвемо його «Контейнер 1». Для нього так само потрібно вказати розмір та пароль. Потім усередині нього створюється ще один, прихований «Контейнер 2» зі своїм паролем та розміром. Важливо, аби в процесі його створення ви не вказали для нього розмір більший, ніж для «Контейнер 1».

У «Контейнер 1» потрібно покласти файли, які здаються важливими, але насправді вони потрібні лише для прикриття. Справді важлива інформація буде зберігатися в «Контейнері 2». Далі все вирішує пароль: якщо ввести при монтажі тому пароль для першого контейнера, то в нього ви й зайдете. Якщо до секретного «Контейнер 2» — ви зайдете в нього. Якщо хтось буде змушувати власника ноутбука відкрити контейнер із VeraCrypt, то він може дати пароль до «Контейнера 1», де лежать файли для прикриття. Виявити ж існування «Контейнера 2» практично неможливо.

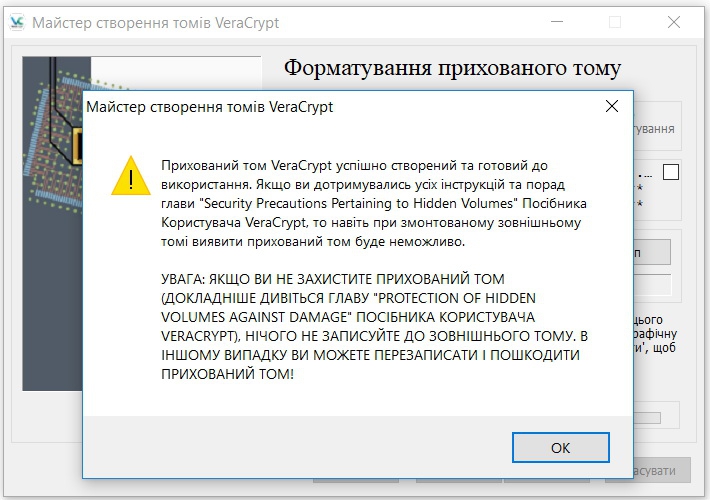

Тут є лише один ризик — якщо забути про прихований контейнер і почати щось додавати в «Контейнер 1», то можна пошкодити файли, які в ньому містяться.

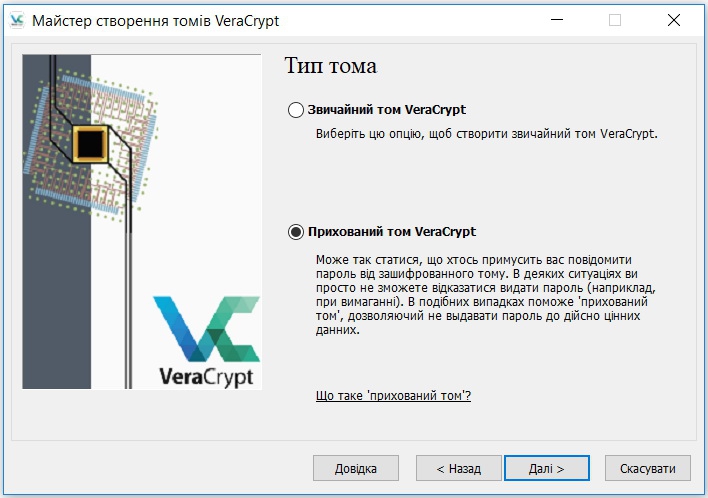

Весь процес створення прихованого тому майже ідентичний, як і для звичайного. Тільки в пункті «Тип тома» потрібно обрати «Прихований том VeraCrypt» замість звичайного й перш ніж запустити створення, потрібно розмонтувати всі томи. Для цього в програмі є кнопка «Розмонтувати всі».

Тренер Микола Костинян радить критично оцінювати власні ризики й обирати відповідні для них інструменти для захисту. «В людей є обмежений запас енергії, яку вони воліють витрачати на власну кібербезпеку. Вони можуть поставити складні програми, такі як VeraCrypt, довго з ними розбиратися й потім думати, що їх дані у безпеці», — коментує він.

Насправді ж ці зусилля цілком можливо було би краще скерувати на такі прості й трохи буденні речі, як встановлення двофакторної аутентифікації своїх облікових записів або складних паролів для комп’ютерів та ґаджетів.